SIEM

Giải pháp sẵn dùng được thiết kế cho doanh nghiệp vừa và nhỏ

Hơn 300 chính sách được cấu hình sẵn Cấp phép đơn giản, tối ưu trải nghiệm Triển khai chỉ trong 2 giờ

Searchinform clients

Hạ tầng CNTT doanh nghiệp bao gồm nhiều hệ thống đa dạng:

- Phần cứng

- Phần mềm

- Thiết bị

Sản phẩm của SearchInform đã được đưa vào Magic Quadrant

của Gartner năm 2017 và được Radicati Group ghi nhận trong

báo cáo “Enterprise Data Loss Prevention Market,

2017–2021”.

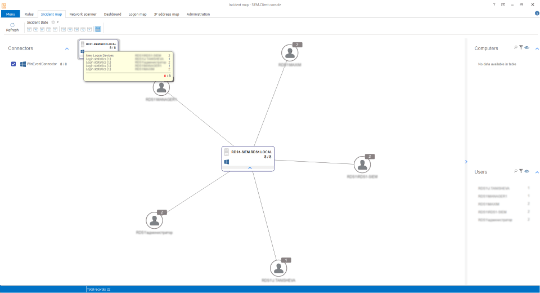

SearchInform SIEM

hoạt động như

thế nào?

Bước 1

Thu thập sự kiện từ tất cả các

nguồn phổ biến

Bước 2

Chuẩn hóa dữ liệu đa dạng

về một định dạng thống nhất

Bước 3

Phân tích dữ liệu, thiết lập

tương quan và phát hiện sự cố

Bước 4

Ghi nhận các sự cố và gửi

thông báo theo thời gian thực

Bước 5

Tự động hóa phản ứng với sự cố

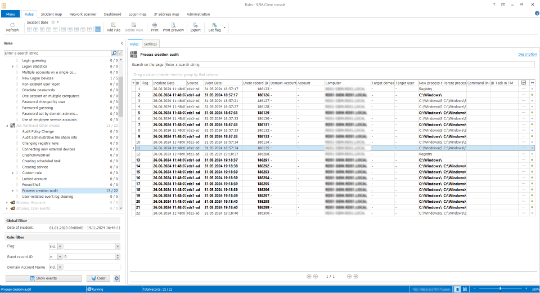

SearchInform SIEM thu thập log từ hơn 30 công cụ an

ninh thông tin phổ biến, phần mềm ứng dụng và phần

cứng thông qua nhiều giao thức khác nhau như Syslog,

NetFlow, v.v.:

ninh thông tin phổ biến, phần mềm ứng dụng và phần

cứng thông qua nhiều giao thức khác nhau như Syslog,

NetFlow, v.v.:

TÍCH HỢP

Hơn 350 chính sách bảo mật được cấu hình

sẵn giúp phát hiện sự cố trong luồng sự kiện và bắt đầu

hoạt động ngay sau khi triển khai.

Chính sách bảo mật

Hệ thống cung cấp hơn 350 chính sách

bảo mật được cấu hình sẵn, bao gồm các

chính sách dùng chung và theo từng ngành.

Đồng thời, hệ thống cũng cho phép xây dựng

các chính sách bảo mật tùy chỉnh.

SearchInform SIEM giúp phát hiện

Lợi ích

Mô hình cấp phép minh bạch, chỉ phụ thuộc vào số lượng máy chủ (host). Bạn có thể xác định trước chi phí triển khai giải pháp ngay từ đầu.

Triển khai nhanh mà không cần cấu hình ban đầu phức tạp (phần mềm có thể đưa vào vận hành chỉ trong 1 ngày, và những kết quả đầu tiên có thể nhận được trong vòng 1 giờ).

Giải pháp được thiết kế thân thiện, cho phép ngay cả nhân sự không có chuyên môn sâu về CNTT hoặc kiến thức lập trình vẫn có thể vận hành hiệu quả.

Yêu cầu phần cứng tối thiểu, giúp tối ưu chi phí sở hữu và vận hành.

Hệ thống được trang bị sẵn bộ quy tắc phân tích (hơn 350 chính sách bảo mật) và tích hợp kinh nghiệm triển khai thực tế từ các doanh nghiệp thuộc nhiều lĩnh vực kinh tế khác nhau.